12.7万枚BTC 150亿美元:美国“收割”太子集团记

撰文:0xjs@金色财经

螳螂捕蝉,黄雀在后。

东南亚最大电诈集团最终被美国政府“收割”了。

北京时间10月14日晚,美国司法部指控总部位于柬埔寨的跨国诈骗集团“太子集团”创始人兼董事长陈志(Chen Zhi)及其他共犯涉嫌电信诈骗和洗钱。若这两项罪名成立,美国政府将依法没收其因该罪行直接或间接获取的所有财产或其收益,包括但不限127271枚比特币(约150亿美元)。

这大约12.7万枚BTC是太子集团欺诈和洗钱计划的收益和工具,之前存储在陈志持有其私钥的非托管加密货币钱包中,目前被美国政府控制。

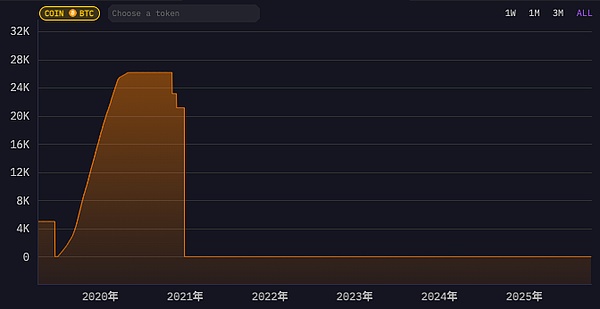

加密社区比较关注的是,美国政府现在控制的12.7万枚比特币,是不是和2020年曾经的比特币第6大矿池Lubian矿池被盗的12.7万枚BTC有关?

金色财经查阅美国司法部起诉书,整理了关键信息,如下:

一、25个比特币钱包 12.7万枚BTC

美国司法部文件显示,这12.7万枚BTC曾经存储在25个由陈志控制的非托管钱包的加密地址中。而且早在约至2020年,陈志已通过巨额诈骗并洗钱积累了如此之多BTC。

陈志亲自留存每个钱包地址的记录,以及与私钥相关的助记词。此25个地址具体如下表所示:

二、两个关键日期

2020年12月29日,和2024年6月22日。

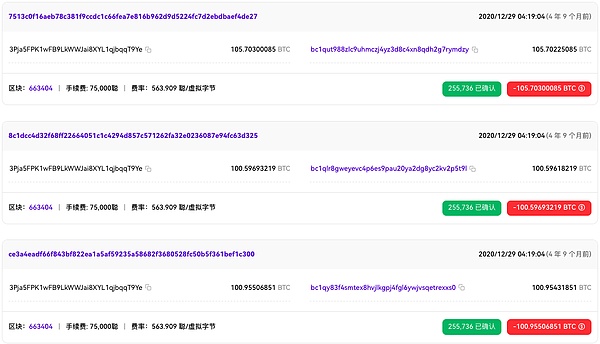

追踪上表地址发现,以第一个地址3Pja5FPK1wFB9LkWWJai8XYL1qjbqqT9Ye为例,2020年12月29日,此地址的20,452枚比特币被分批多笔转移。

它是被分拆为几十到几百枚BTC不等的形式转移至多个BTC地址:

这些地址(以上图第一个地址bc1qut988zlc9uhmczj4yz3d8c4xn8qdh2g7rymdzy为例,105.7枚)的BTC在2024年6月22日再次被转移到新地址(34x7umj1KZRH94F1nvyF6MtXQoLgQ3swRd),之后再未转移过。

最后一个地址339khCuymVi4FKbW9hCHkH3CQwdopXiTvA,其也遵循同样的模式。只是2020年12月29日是一次性将1500枚BTC转移至新地址。

三、美国政府是怎么控制Lubian矿池“被盗”的12.7万枚BTC的?

上一节的BTC地址在Arkham上均标记为Lubian hacker。

而2020年12月29日正是Lubian矿池12.7万枚BTC被盗之日。

据Arkham研究,LuBian矿池曾是2020年全球最大比特币矿池之一,2020年5月其算力一度占比特币全网总算力的近 6%。2020年12月29日其遭遇黑客攻击。

怎么判断Lubian矿池是被盗呢?Arkham研究发现每个黑客地址都收到了带有 OP_RETURN 消息的交易,其中LuBian请求黑客归还被盗资金。为发送这些消息,LuBian发起了1516笔交易,共消耗了约1.4枚比特币。

参阅金色财经此前报道,“BTC惊天被盗案曝光:12万枚比特币145亿美元 链上消息揭露真相”。

而据美国政府的公告,太子集团的12.7万枚比特币目前由美国政府控制。这意味着,最迟在2024年6月22日,美国政府就已经控制了此12.7万枚BTC。

链上情报机构也错误得把美国政府标记为Lubian黑客。

那么,太子集团创始人陈志曾经控制的12.7万枚BTC是怎么到美国政府手中的?

我们可以大胆猜测,可能性包括但不限于以下4种:

1、2020年12月29日之前美国政府拿到陈志的助记词,2020年12月29日转走Lubian矿池BTC,2024年6月22日美国政府整理BTC;

2、陈志2020年12月29日自编自导“Lubian矿池被盗”案,其“被盗”后新地址助记词被美国政府拿到,2024年6月20日BTC被美国政府转走。那么新问题是,美国政府怎么拿到的助记词?

3、陈志周围内部人攻击Lubian矿池,此人后续被美国政府捕获,2024年6月22日比特币被美国政府控制,并拔其萝卜带起泥;

4、真黑客攻击Lubian矿池,黑客被美国捕获,同3。

案情更多细节,需要美国政府的进一步信息披露。

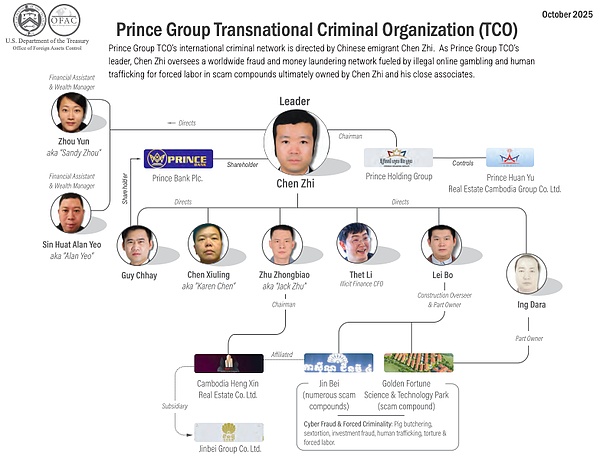

四、“太子集团案”相关个人与实体

太子集团高管组织图

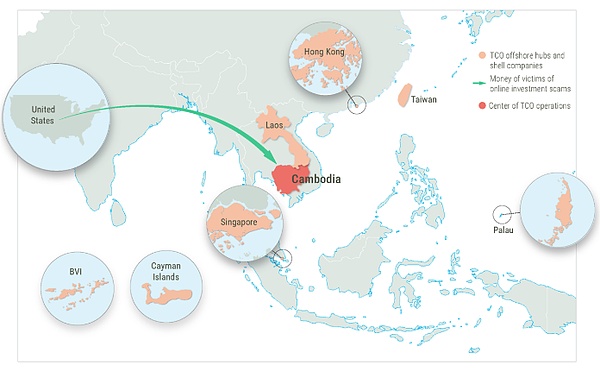

根据美国司法部起诉书,相关个人与实体情况如下:a. 陈志:拥有中国、柬埔寨、瓦努阿图、圣卢西亚及塞浦路斯国籍,曾居住于柬埔寨、新加坡、中国台湾地区及英国。b. 共谋者 1:拥有柬埔寨、瓦努阿图、塞浦路斯及圣基茨国籍,曾居住于柬埔寨、新加坡及英国。c. 共谋者 2:拥有柬埔寨及塞浦路斯国籍,曾居住于新加坡及美国。d. 共谋者 3:拥有中国及柬埔寨国籍,曾居住于美国及其他地区。e. 共谋者 4:柬埔寨公民及居民。f. 共谋者 5:中国香港公民及居民。g. 共谋者 6:中国香港公民及居民。h. 共谋者 7:新加坡公民及居民。i. 交易平台 1(Exchange-1):总部位于中国的加密货币交易平台。j. 交易平台 2(Exchange-2):总部位于塞舌尔的加密货币交易平台。k. 交易平台 3(Exchange-3):总部位于美国的加密货币交易平台。l. 交易平台 4(Exchange-4):总部位于美国的加密货币交易平台。m. 在线交易平台 1(Trading Platform-1):一家在线交易平台。n. 金融机构 1(Financial Institution-1):总部位于美国的金融机构,其存款由联邦存款保险公司(FDIC)承保。o. 太子集团(Prince Group):柬埔寨注册的控股公司,在全球 30 多个国家运营超过 100 家商业实体,陈志为创始人及董事长。p. 云基地产中介有限公司(“云基公司”,Yun Ki Estate Intermediary Co., Ltd.):太子集团子公司,主营房地产开发业务。约 2020 年至今,共谋者 1 担任该公司董事长。q. 傲世环球投资集团(“傲世环球”,Awesome Global Investment Group):太子集团子公司,主营娱乐、酒店及房地产开发业务。约 2017 年至 2022 年,共谋者 2 担任该公司董事长。r. 太子房地产集团(Prince Real Estate Group)及太子环宇房地产集团(Prince Huan Yu Real Estate Group):太子集团子公司,均主营房地产开发业务。约 2018 年至至少 2024 年,共谋者 3 担任太子环宇房地产集团董事长。s. 太子银行(Prince Bank):太子集团子公司,主营金融服务业务。约 2015 年至至少 2023 年,共谋者 4 担任该银行副董事长。t. 老挝沃普数据科技独资公司(“Warp Data”,Warp Data Technology Lao Sole Co., Ltd.):在老挝注册的实体,运营比特币挖矿设施。u. Lubian:中国比特币挖矿机构,在亚洲(包括中国及伊朗)多地设有比特币挖矿设施。v. 未来科技投资公司(“FTI”,Future Technology Investment):在开曼群岛注册的实体,共谋者 6 担任该公司董事及银行账户签字人。w. Amber Hill 投资有限公司(“Amber Hill ”,Amber Hill Ventures Limited):在英属维尔京群岛注册的实体,共谋者 6 担任该公司董事及银行账户签字人。x. 横向桥全球有限公司(“LBG”,Lateral Bridge Global Limited):在英属维尔京群岛注册的实体,与 FTI 及Amber Hill 有关联的共谋者 7 担任该公司董事。y. 兴胜有限公司(“兴胜公司”,Hing Seng Limited):在中国香港注册的实体。

太子集团犯罪网络

据悉,东南亚诈骗集团从70多个国家诱骗不知情的求职者,迫使他们与主动参与犯罪的人一起,针对全球几乎所有司法管辖区实施大规模复杂诈骗。

仅在柬埔寨、老挝、缅甸三国,据信从事网络犯罪的劳动力已超过35万人,有估算显示东南亚诈骗集团的年收入介于 500 亿至 750 亿美元之间。这使得跨国诈骗可能成为整个东南亚湄公河次区域最主要的经济活动 —— 其规模甚至相当于主要宿主国 GDP 总和的近一半。其中,柬埔寨诈骗产业利润尤为丰厚,估算其非法年收入介于125亿至190亿美元之间。

约自2015年至今,陈志及太子集团高管实施加密货币投资诈骗及其他欺诈方案,在全球范围内诈骗受害者,侵吞数十亿美元资金。为实施上述方案,陈志及其共谋者指使太子集团在柬埔寨各地建立并运营 “强迫劳动诈骗园区”,迫使园区内人员大规模实施诈骗活动。陈志及其共谋者利用在多国的政治影响力保护其犯罪活动,并向外国公职人员行贿以规避执法部门的打击。随后,他们通过专业洗钱机构及太子集团自身的 “表面合法” 商业网络(包括在线赌博及加密货币挖矿业务),清洗诈骗所得。

五、电诈集团如何实施诈骗

美国司法部的起诉书信息量很大,详细披露了东南亚电诈集团是如何实施诈骗的。

陈志是太子集团的创始人及董事长。根据该集团官网,其在柬埔寨的 “核心业务部门” 包括 “太子房地产集团、太子环宇房地产集团、太子银行及傲世环球投资集团”。这些部门及其他太子集团下属实体涉足 “房地产开发、银行、金融、旅游、物流、科技、餐饮及生活方式” 等多个公开披露的业务领域。

太子集团的最大利润来源于陈志主导、其核心高管及同伙(包括共谋者1至共谋者7等)协助实施的非法欺诈活动,主要有:

1、诈骗园区

太子集团在上述网络诈骗产业中占据主导地位。在该非法产业中,数千名移民工人前往柬埔寨等地寻找工作机会,却被贩卖至诈骗园区,在暴力威胁下实施加密货币投资诈骗及其他欺诈活动。这些诈骗园区内设有大型宿舍,四周环绕高墙和铁丝网,实际为 “暴力强迫劳动营”。

在陈志的指使下,太子集团在柬埔寨各地建立并运营至少10个诈骗园区,专门实施加密货币投资诈骗及其他欺诈方案,其中包括:(i)位于柬埔寨西哈努克市、与太子集团 “金贝酒店赌场” 相关联的 “金贝园区”(Jinbei Compound);(ii)位于柬埔寨芝雷托姆、名为 “金福科技园区”(又称 “金云园区”,Jinyun Compound)的园区;(iii)位于柬埔寨磅士卑省、名为 “芒果园区”(又称 “金宏园区”,Jinhong Park)的园区。

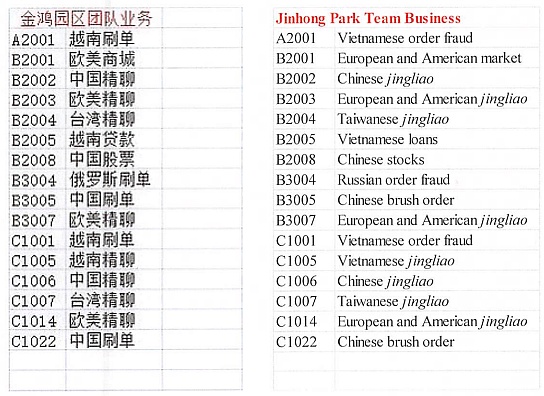

陈志直接参与诈骗园区的管理,并留存每个园区的相关记录,包括明确标注 “杀猪”盘的诈骗利润追踪记录。陈志保存的一份账簿详细记录了太子集团金宏园区运营的各类诈骗方案,以及园区内各楼栋、楼层负责的具体方案,其中包括 “越南订单诈骗”“俄罗斯订单诈骗”“欧美精聊”(指欺诈性对话)、“越南精聊”“中国精聊”“台湾精聊” 及 “中国刷单”(指在线零售诈骗)。

陈志及其共谋者设计诈骗园区以实现利润最大化,并亲自确保园区具备 “触达尽可能多受害者” 的必要基础设施。例如,约 2018 年,共谋者 1 从非法在线市场获取数百万个手机号码及账户密码;约2019年,共谋者3协助监督金福园区的建设。陈志本人还留存描述并展示 “手机农场”(phone farms)的文件 ——“手机农场” 即用于实施加密货币投资诈骗及其他网络犯罪的自动化呼叫中心,文件详细记录了两个 “手机农场” 设施的建成情况:每个设施配备 1250 部手机,可控制某热门社交媒体平台的76000个账户。

此外,太子集团内部文件还包含 “如何与受害者建立信任” 的指导说明,以及 “如何批量注册社交媒体账户” 的操作指南(包括 “使用‘不太漂亮’的女性头像,以确保账户看起来真实” 的明确指示)。

2022年夏季,共谋者2吹嘘称,2018年太子集团通过欺诈性杀猪盘及相关非法活动,日均获利超过3000万美元。

2、通过行贿与暴力推进犯罪方案

陈志及其共谋者利用政治影响力,在多个国家保护诈骗活动免受执法部门打击。其中,太子集团高管通过行贿获取 “执法部门突袭诈骗园区” 的提前预警信息;此外,陈志指派共谋者 2 负责太子集团的 “风控” 职能,监督相关调查进展,并通过与外国执法官员进行 “腐败交易” 维护太子集团利益。

陈志留存向公职人员行贿的账簿,其中一本记录了 “向太子集团关联人员报销数亿美元行贿款及奢侈品采购费用” 的情况。例如,账簿显示,2019 年共谋者2为某外国政府高级官员购买了一艘价值超过300万美元的游艇;陈志还为另一名外国政府高级官员购买了价值数百万美元的豪华手表。2020年,该官员协助陈志获取外交护照,陈志于2023年4月使用该护照前往美国。

作为 “风控” 职责的一部分,共谋者2 担任太子集团的 “执行者”,通过腐败及暴力手段维持太子集团在诈骗行业的主导地位。例如,约 2024 年 7 月,共谋者 3 就 “太子集团关联人员窃取集团非法利润” 一事与陈志沟通,称 “一名财务人员卷款潜逃并试图藏匿”,并告知陈志 “正在采取措施追回赃款”,承诺 “无论如何都会彻查,不知老板(指陈志)和集团是否有可分享的建议或方法…… mafia(黑手党)和政府方面均已准备好采取行动,可杀鸡儆猴。老板,集团是否有相关经验或资源?” 陈志随后回复:“此事你先与共谋者 2 沟通,先掌握所有信息再决定如何处理,查明此人目前所在地。”

在陈志的指使下,太子集团关联人员频繁使用暴力和胁迫手段达成 “商业目的”,推进犯罪方案。例如,一名太子集团关联人员曾与陈志商议 “殴打在园区‘惹事’的人员”,陈志批准了殴打计划,但指示 “不要打死”,并补充:“必须看住他们,别让跑了。” 另例如,陈志曾与共谋者 4 沟通 “两名失踪人员被警方在金福园区发现” 一事,共谋者 4 向陈志保证会处理此事,但建议陈志动用其 “警方关系”。

(3)布鲁克林网络

太子集团的投资诈骗方案针对全球受害者(包括美国受害者),并借助为其工作的本地网络实施。其中,一个名为 “布鲁克林网络”(Brooklyn Network)的网络在纽约东区运作,协助太子集团金贝园区的诈骗者实施投资诈骗:诈骗者(“介绍人”,Introducers)通过各类即时通讯应用联系陌生受害者,谎称 “通过投资加密货币、外汇等市场获利”,诱骗受害者投资,并将其介绍给所谓的 “账户经理”(Account Managers)处理交易。账户经理随后向受害者提供 “应将投资资金转入的银行账户信息”,并在包括 “在线交易平台 1” 在内的移动在线交易平台上为受害者创建虚假投资账户及投资组合。

然而,账户经理提供给受害者的银行账户并非投资账户,而是由布鲁克林网络控制、以纽约布鲁克林区及皇后区空壳公司名义开设的账户(开户机构位于布鲁克林区、皇后区及纽约其他地区)。受害者资金并未按承诺用于投资,而是被侵吞,并通过这些账户及其他账户洗钱。

同时,账户经理为受害者创建的 “投资账户” 被人为操控,看似 “投资价值持续增长”,实则并无增长。起初,受害者投资组合的 “表面价值” 会上升,让受害者误以为投资获利,进而诱使其继续投资;此外,当受害者首次请求提取小额投资资金时,账户经理会予以配合。但当受害者要求从交易平台提取大额资金时,会遭遇重重阻碍 —— 例如,账户经理以 “需支付交易费、税费或法律费用” 为由拒绝提现。最终,账户经理与介绍人不再回复受害者信息,受害者无法提取其按账户经理指示转入的大部分资金。

布鲁克林网络最终通过一系列账户将资金转回太子集团金贝园区及其他地区的诈骗者手中,经进一步清洗后流向太子集团及其高管。洗钱手段包括:将诈骗所得通过空壳公司银行账户转移、兑换为 USDT 后转入复杂的非托管虚拟货币地址网络,或提取现金以切断审计痕迹(现金随后用于购买加密货币,再以相同方式转移)。

约 2021 年 5 月至 2022 年 8 月期间,布鲁克林网络协助太子集团从纽约东区及美国其他地区的 250 余名受害者处欺诈性转移并清洗了超过 1800 万美元。

陈志还亲自监控接收诈骗所得(包括来自美国受害者的资金)的虚拟货币地址。例如,陈志留存的记录显示,约 2021 年 6 月,有 10 万枚 USDT 转入以 “0x77” 开头的虚拟货币地址(下称 “0x77 地址”);同年夏季,该地址还直接收到可追溯至加利福尼亚州受害者(“受害者 1”)的资金。具体而言,2021 年 7 月至 8 月期间,受害者 1 从某热门加密货币交易所账户向以 “0x1e” 开头的地址(下称 “0x1e 地址”)转入超过 40 万美元的加密货币;该笔资金随后经以 “0x83” 开头的地址(下称 “0x83 地址”)转入以 “0x34” 开头的地址(下称 “0x34 地址”);2021 年 7 月至 9 月期间,0x34 地址向陈志监控的 0x77 地址转入超过 35 万美元的 USDT。

六、12.7万枚BTC是怎么洗出来的

陈志及其共谋者通过复杂的洗钱网络清洗太子集团的非法利润(包括加密货币),手段包括:借助专业洗钱机构,利用太子集团自身业务(包括在线赌博、加密货币挖矿)清洗资金;随后将资金用于奢侈旅行、娱乐消费,以及购买豪华手表、游艇、私人飞机、度假别墅、高端收藏品及稀有艺术品(包括通过纽约某拍卖行购买的一幅毕加索画作)。

专业洗钱机构:有时称为 “洗钱屋”“钱庄” 或 “水房”,其接收太子集团诈骗活动从受害者处侵吞的诈骗所得,再将资金返还给太子集团。常见操作方式为:以比特币或 USDT、USDC 等稳定币形式收取诈骗所得,兑换为法定货币后,用现金购买 “干净” 的比特币或其他加密货币。陈志直接协调此类洗钱活动,并与共谋者讨论其使用 “非法钱庄”“地下钱庄” 的情况;陈志还留存明确提及 “比特币清洗”(BTC washing)及 “比特币洗钱人员”(BTC money laundering people)的文件。

“空壳公司” 洗钱:陈志及其共谋者还通过 “空壳公司” 洗钱(此类公司的唯一用途即为洗钱),这些公司由陈志、共谋者 1、5、6、7 及其他太子集团关联人员控制,包括 FTI、Amber Hill、LBG 等数十家公司。其中,FTI 用于清洗非法资金(包括通过下文所述的太子集团挖矿机构沃普数据洗钱)。在 2019 年 1 月金融机构 1 为 FTI 开设账户的开户记录中,共谋者 6 称 FTI 的业务活动包括 “以自有资金进行挖矿及数字资产买卖”,却虚假申报 FTI 的收入来源为 “个人财富”;同时,共谋者 6 在同一开户文件中严重低估 FTI 的月度交易规模,申报 “预计月存提款各约 200 万美元”,但账户对账单显示,2019 年 2 月 FTI 在金融机构 1 的账户实际存款约 2800 万美元、提款约 2700 万美元。Amber Hill的用途类似,同样在金融机构 1 开设账户:2019 年 3 月的开户记录中,共谋者 6 称Amber Hill的业务活动为 “自营交易及投资”,虚假申报收入来源为 “个人财富”,并同样严重低估月度交易规模(申报预计月存提款各约 200 万美元),而账户对账单显示,2020 年 2 月安珀山在金融机构 1 的账户实际存款约 2250 万美元、提款约 2180 万美元。

太子集团业务部门洗钱:陈志及其共谋者还通过太子集团的功能性业务部门洗钱,尤其是其庞大的在线赌博业务 —— 即便柬埔寨约 2020 年禁止在线赌博后,该业务仍在多个国家运营。为规避执法打击,太子集团通过 “镜像网站”(在不同域名及服务器上复制网站内容)运营赌博业务。陈志直接监管太子集团的在线赌博业务,并与他人讨论 “通过该业务清洗加密货币诈骗所得”;共谋者 1 负责管理在线赌博业务的薪资发放,留存 2018 年至 2024 年期间的员工薪资账簿,其中明确标注 “员工工资 —— 请用干净资金支付”。

比特币挖矿洗钱:此外,陈志及其共谋者还通过 “用非法所得资助大规模加密货币挖矿业务” 洗钱,涉及老挝的沃普数据及其美国得克萨斯州子公司、中国的Lubian,这些机构产出大量与犯罪所得无关的 “干净比特币”。Lubian矿池在运营期间曾一度成为全球第六大比特币挖矿机构。陈志向他人炫耀太子集团的挖矿业务 “利润丰厚,因为没有成本”,毕竟这些业务的运营资金均来自从受害者处窃取的资金。例如,2022 年 11 月至 2023 年 3 月期间,沃普数据从空壳公司兴胜公司收到超过6000万美元;兴胜公司还用于向傲世环球某高管的配偶支付款项,以及购买价值数百万美元的奢侈品(包括一块劳力士手表及上文提及的毕加索画作)。陈志及其共谋者还系统性地将 “非法资金” 与 “新挖出的加密货币” 在挖矿机构关联的钱包中混合,以掩盖资金来源。

多层洗钱:陈志及其共谋者常采用 “多层洗钱手段”,进一步掩盖陈志及太子集团利润的非法来源。在陈志的指使下,太子集团关联人员(包括担任陈志私人财富经理的共谋者 5、共谋者 6 等)使用复杂的加密货币洗钱技术(包括 “分散转账”(spraying)和 “集中转账”(funneling)):将大量加密货币反复拆分至数十个钱包,再重新集中到少数几个钱包中,无任何商业目的,仅为掩盖资金来源(具体流程见下文示例)。部分资金最终存储在交易平台 1、交易平台 2 等加密货币交易所的钱包中,或兑换为法定货币存入传统银行账户;其他资金(包括通过太子集团挖矿机构清洗的资金)则存储在陈志个人控制的非托管加密货币钱包中。

交易商排行

更多- 监管中EXNESS10-15年 | 英国监管 | 塞浦路斯监管 | 南非监管89.22

- 监管中VSTAR塞浦路斯监管| 直通牌照(STP)80.00

- 监管中FXTM 富拓10-15年 |塞浦路斯监管 | 英国监管 | 毛里求斯监管85.21

- 监管中axi15-20年 | 澳大利亚监管 | 英国监管 | 新西兰监管82.15

- 监管中GoldenGroup高地集团澳大利亚| 5-10年85.87

- 监管中Moneta Markets亿汇澳大利亚| 2-5年| 零售外汇牌照75.97

- 监管中GTCFX10-15年 | 阿联酋监管 | 毛里求斯监管 | 瓦努阿图监管63.65

- 监管中IC Markets10-15年 | 澳大利亚监管 | 塞浦路斯监管91.81

- 监管中markets4you毛里求斯监管| 零售外汇牌照| 主标MT4| 全球展业|82.31

- 监管中CPT Markets Limited5-10年 | 英国监管 | 伯利兹监管92.61